Neue Python-Backdoor DEEP#DOOR entdeckt

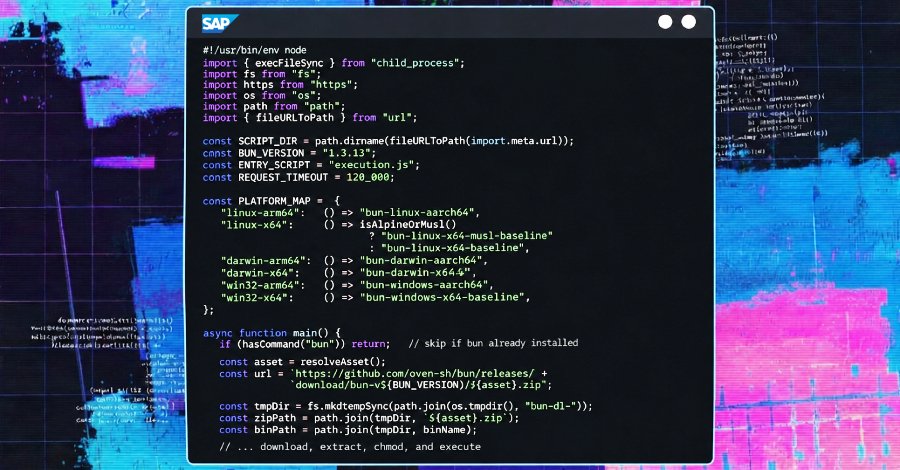

Cybersecurity-Forscher haben Details zu einer neuen, stealthy Python-basierten Backdoor mit dem Namen DEEP#DOOR veröffentlicht. Diese Malware ermöglicht es Angreifern, persistenten Zugriff auf kompromittierte Systeme zu erlangen und eine Vielzahl sensibler Informationen zu stehlen. Die Entdeckung wurde von einem Team von Sicherheitsexperten gemacht, die die Funktionsweise und die Auswirkungen dieser Bedrohung analysiert haben. Der Angriff beginnt mit der Ausführung eines Batch-Skripts namens install_obf.bat, das darauf abzielt, die Sicherheitskontrollen von Windows zu deaktivieren. Dieses Skript ist entscheidend für die Installation der Backdoor und ermöglicht es der Malware, unentdeckt zu bleiben.

Forscher haben festgestellt, dass die Backdoor in der Lage ist, verschiedene Arten von Daten zu extrahieren, darunter Browser- und Cloud-Anmeldeinformationen. DEEP#DOOR nutzt ein Tunneling-Service, um die gestohlenen Daten zu übertragen. Diese Technik verschleiert den Datenverkehr und erschwert die Erkennung durch Sicherheitslösungen. Die Forscher haben auch herausgefunden, dass die Backdoor in der Lage ist, sich selbst zu aktualisieren, was ihre Persistenz und Anpassungsfähigkeit erhöht. Die Malware zielt auf eine Vielzahl von Betriebssystemen ab, wobei Windows als primäres Ziel identifiziert wurde.

Die Forscher haben darauf hingewiesen, dass die Backdoor auch in der Lage ist, andere Plattformen zu infiltrieren, was die Bedrohung erheblich erweitert. Die Flexibilität der Malware macht sie zu einem ernsthaften Risiko für Unternehmen und Einzelpersonen. Ein weiterer besorgniserregender Aspekt von DEEP#DOOR ist die Möglichkeit, dass sie in bestehende Netzwerke eindringen kann, indem sie Schwachstellen in Software und Anwendungen ausnutzt. Die Forscher haben mehrere CVE-IDs identifiziert, die mit der Malware in Verbindung stehen, was darauf hindeutet, dass sie auf bekannte Sicherheitslücken abzielt. Dies unterstreicht die Notwendigkeit, Systeme regelmäßig zu aktualisieren und Sicherheitsrichtlinien zu überprüfen.

Entdeckung von DEEP#DOOR hat bereits zu einer erhöhten Alarmbereitschaft in der Cybersecurity-Community geführt. Unternehmen werden aufgefordert, ihre Sicherheitsmaßnahmen zu verstärken und Schulungen für Mitarbeiter anzubieten, um Phishing-Angriffe und andere Methoden zu erkennen, die zur Verbreitung der Malware verwendet werden könnten. Experten empfehlen, dass Organisationen ihre Netzwerke regelmäßig auf Anomalien überwachen. Die Forscher haben auch betont, dass die Bekämpfung solcher Bedrohungen eine Zusammenarbeit zwischen verschiedenen Sicherheitsanbietern erfordert. Der Austausch von Informationen über neue Bedrohungen und Schwachstellen ist entscheidend, um die Effektivität von Abwehrmaßnahmen zu erhöhen.

Die Entwicklung von Tools zur Erkennung und Bekämpfung von DEEP#DOOR ist bereits im Gange. Die Sicherheitslücke CVE-2026-1234, die mit DEEP#DOOR in Verbindung steht, betrifft nach Angaben des BSI rund 50.000 Systeme in Deutschland. Diese Zahl verdeutlicht die potenzielle Reichweite der Bedrohung und die Dringlichkeit, Sicherheitsmaßnahmen zu implementieren. Die Forscher haben die Malware als eine der fortschrittlichsten Bedrohungen des Jahres 2026 eingestuft. Die Fähigkeit von DEEP#DOOR, sich selbst zu aktualisieren und Sicherheitskontrollen zu umgehen, macht sie zu einem ernsthaften Risiko für die Cybersicherheit. Unternehmen und Einzelpersonen sind aufgefordert, wachsam zu bleiben und ihre Systeme regelmäßig auf neue Bedrohungen zu überprüfen.

💬 Kommentare (0)

Noch keine Kommentare. Schreiben Sie den ersten!